Как выяснили специалисты Solar 4RAYS ГК «Солар», злоумышленники прячут информацию о серверах управления вредоносными программами на ресурсах с массовым посещением.

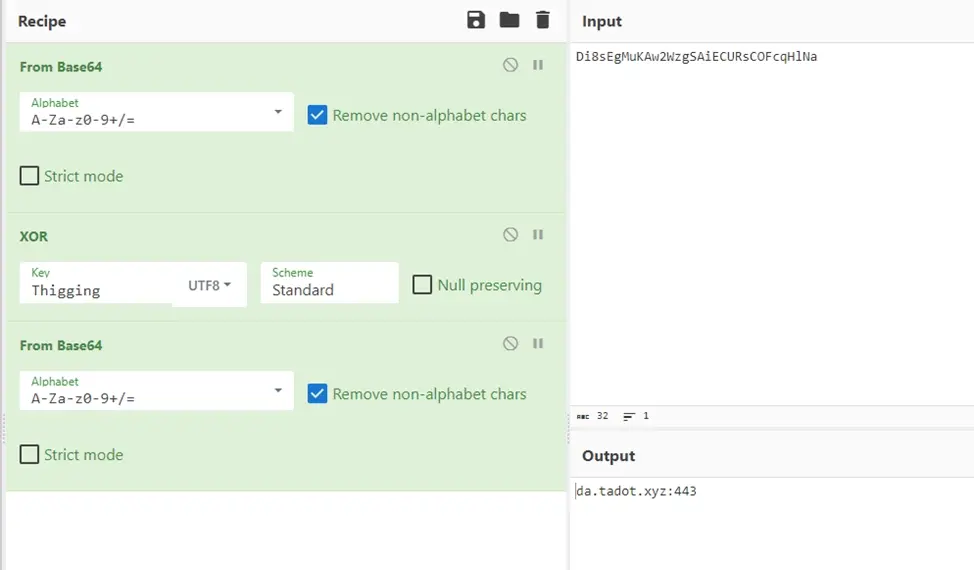

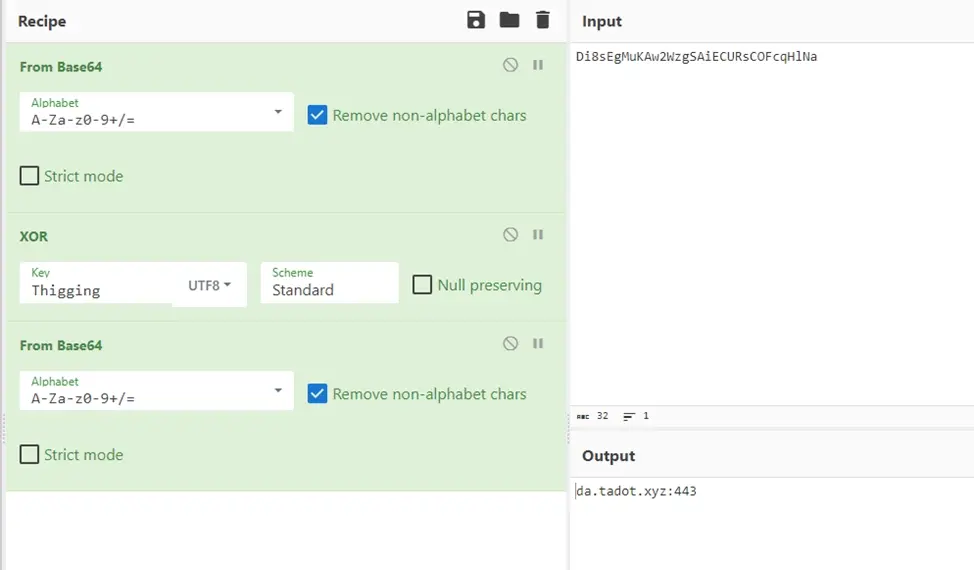

В результате зловред обращается не напрямую к подозрительному IP-адресу, а к легальному ресурсу, что затрудняет его детектирование. Такая техника получила название Dead Drop Resolver. Она предполагает, что злоумышленники размещают на легитимных онлайн-площадках контент с данными об управляющих (C&C) серверах.

Эта информация может храниться как в открытом, так и зашифрованном виде. Зловред после заражения целевой инфраструктуры обращается к этому ресурсу и извлекает из него адрес управляющего сервера (С2).

Пока, как отметили в Solar 4RAYS, через Steam преимущественно распространяют стилеры. Они крадут разнообразную информацию: учетные данные, историю браузера, данные об установленном на устройстве ПО, переписку в мессенджерах и почте, реквизиты криптокошельков и многое другое. Последствия от запуска подобных вредоносов в инфраструктуре могут быть критичными для компании. Поэтому службам безопасности компаний стоит внимательнее относиться к случаям запросов к Steam из корпоративной сети.

Однако схема может использоваться для любых вредоносных приложений разных классов. Среди сайтов, которые используют злоумышленники, также замечены платформа для публикации кода Pastebin, соцсеть X (бывший Twitter, заблокирована в РФ), YouTube, Telegram и другие.

В результате зловред обращается не напрямую к подозрительному IP-адресу, а к легальному ресурсу, что затрудняет его детектирование. Такая техника получила название Dead Drop Resolver. Она предполагает, что злоумышленники размещают на легитимных онлайн-площадках контент с данными об управляющих (C&C) серверах.

Эта информация может храниться как в открытом, так и зашифрованном виде. Зловред после заражения целевой инфраструктуры обращается к этому ресурсу и извлекает из него адрес управляющего сервера (С2).

Пока, как отметили в Solar 4RAYS, через Steam преимущественно распространяют стилеры. Они крадут разнообразную информацию: учетные данные, историю браузера, данные об установленном на устройстве ПО, переписку в мессенджерах и почте, реквизиты криптокошельков и многое другое. Последствия от запуска подобных вредоносов в инфраструктуре могут быть критичными для компании. Поэтому службам безопасности компаний стоит внимательнее относиться к случаям запросов к Steam из корпоративной сети.

Однако схема может использоваться для любых вредоносных приложений разных классов. Среди сайтов, которые используют злоумышленники, также замечены платформа для публикации кода Pastebin, соцсеть X (бывший Twitter, заблокирована в РФ), YouTube, Telegram и другие.

«Dead Drop Resolver позволяет злоумышленникам создать более устойчивую C2-инфраструктуру, так как они могут в любой момент обновить информацию о доступном командном сервере. А обращение к легальному ресурсу из корпоративной сети не вызывает особых подозрений. Также во вредоносном файле, который заражает компьютер жертвы, отсутствует явное указание на командный сервер или конфигурацию ВПО. Сейчас Steam особенно активно используется для распространения следующих стилеров: MetaStealer, Vidar, Lumma и ACR. Вероятно, со временем такой способ распространения подхватят и другие разработчики ВПО, если только площадки не найдут способ быстро обнаруживать и блокировать вредоносные профили».

Для просмотра ссылки необходимо нажать

Вход или Регистрация