Новая фишинговая кампания отметилась использованием уязвимости нулевого дня (0-day) в Windows для обхода защитной функции Mark of the Web.

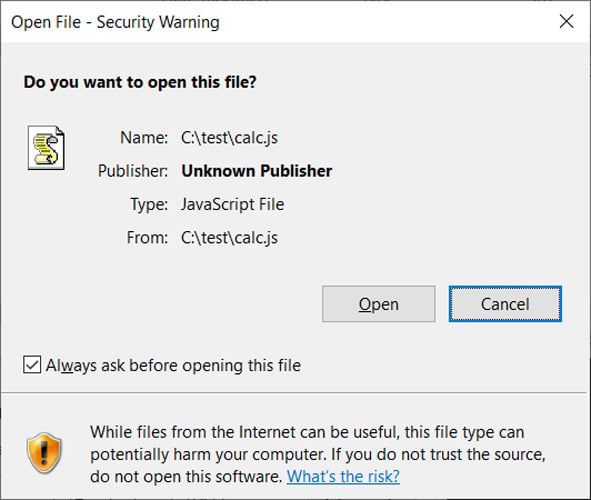

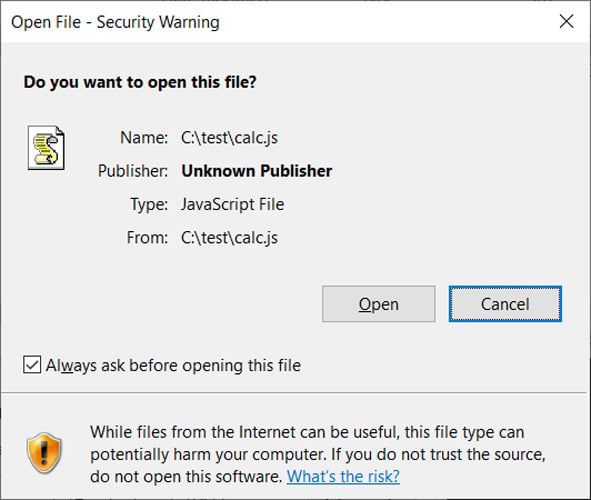

Именно так вредонос Qbot теперь проникает на устройства пользователей. Напомним, что Mark of the Web (MoTW) предназначена для маркировки загружаемых из Сети файлов. Windows добавляет специальный атрибут «незнакомым» семплам, что может указывать на их потенциальную опасность. Если пользователь попытается запустить такой файл, MoTW оповестит его о неизвестном происхождении и предупредит о возможной опасности.

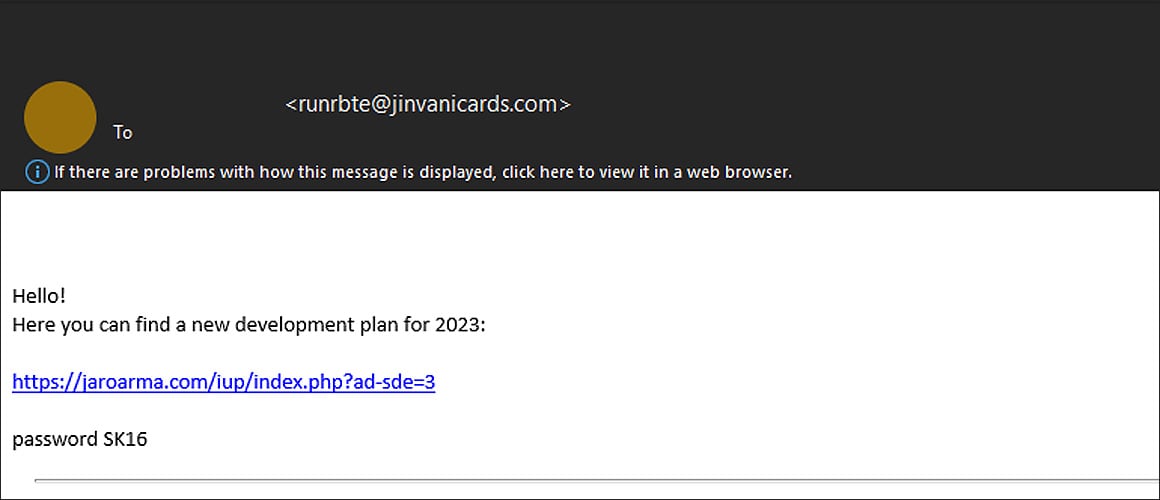

Выглядит это так:

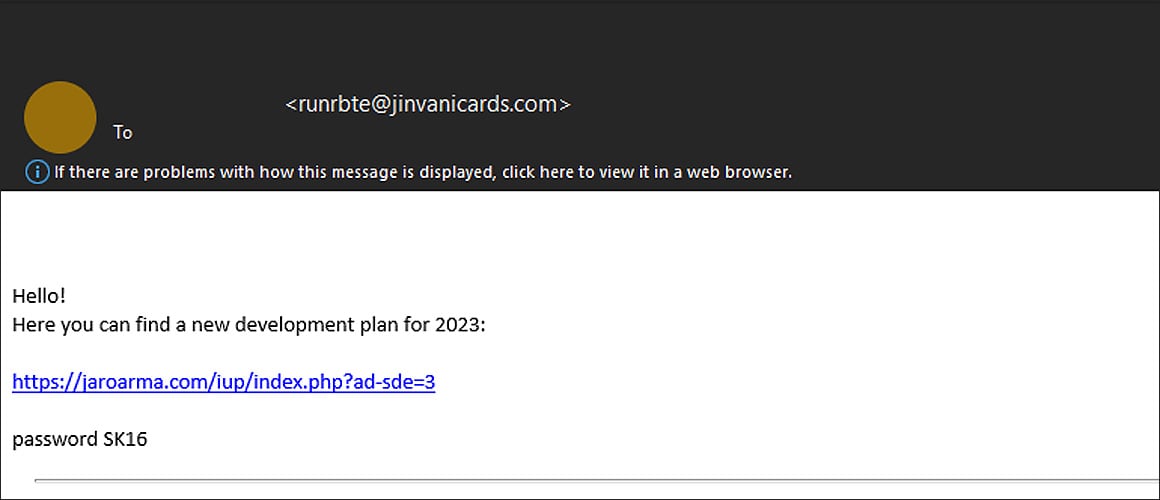

В новой фишинговой кампании злоумышленники распространяют QBot в защищённых паролями ZIP-архивах, содержащих ISO-образы. Уже в самих образах эксперты нашли ярлык Windows и DLL для установки вредоносной программы в систему. Об атаках рассказал исследователь под ником ProxyLife: операторы QBot используют JavaScript-файлы, у которых имеются специально созданные подписи. Всё начинается с вредоносного письма, в котором есть ссылка на некий документ и пароль от архива.

Далее на компьютер пользователя загружается вышеупомянутый ISO-образ, содержащий файлы WW.js, data.txt и переименованную DLL — resemblance.tmp. К слову, имена файлов меняются, поэтому не стоит их воспринимать как статичную единицу. JS-файл содержит скрипт в формате VB, задача которого — читать текстовый файл data.txt.

В data.txt есть строка vR32, содержащая параметры команды shellexecute. Интересно, что загруженные файлы JavaScript обходят маркировку Mark of the Web, что позволяет вызвать минимум подозрений у получателя фишингового письма. Напомним, в начале месяца вышел бесплатный неофициальный патч для 0-day в Windows MoTW. Это отличная альтернатива для тех, кто не хочет ждать Microsoft, но хочет защитить себя.

Именно так вредонос Qbot теперь проникает на устройства пользователей. Напомним, что Mark of the Web (MoTW) предназначена для маркировки загружаемых из Сети файлов. Windows добавляет специальный атрибут «незнакомым» семплам, что может указывать на их потенциальную опасность. Если пользователь попытается запустить такой файл, MoTW оповестит его о неизвестном происхождении и предупредит о возможной опасности.

Выглядит это так:

В новой фишинговой кампании злоумышленники распространяют QBot в защищённых паролями ZIP-архивах, содержащих ISO-образы. Уже в самих образах эксперты нашли ярлык Windows и DLL для установки вредоносной программы в систему. Об атаках рассказал исследователь под ником ProxyLife: операторы QBot используют JavaScript-файлы, у которых имеются специально созданные подписи. Всё начинается с вредоносного письма, в котором есть ссылка на некий документ и пароль от архива.

Далее на компьютер пользователя загружается вышеупомянутый ISO-образ, содержащий файлы WW.js, data.txt и переименованную DLL — resemblance.tmp. К слову, имена файлов меняются, поэтому не стоит их воспринимать как статичную единицу. JS-файл содержит скрипт в формате VB, задача которого — читать текстовый файл data.txt.

В data.txt есть строка vR32, содержащая параметры команды shellexecute. Интересно, что загруженные файлы JavaScript обходят маркировку Mark of the Web, что позволяет вызвать минимум подозрений у получателя фишингового письма. Напомним, в начале месяца вышел бесплатный неофициальный патч для 0-day в Windows MoTW. Это отличная альтернатива для тех, кто не хочет ждать Microsoft, но хочет защитить себя.

Для просмотра ссылки необходимо нажать

Вход или Регистрация